Check Point lanciert KI-getriebenes Exposure Management

Check Point Software Technologies kündigt sein neues Exposure Management an, das Unternehmen dabei unterstützt, sich gegen KI-gesteuerte Cyber-Angriffe zu verteidigen. Die Lösung wandelt fragmentierte Daten über die Angriffsfläche in priorisierte, umsetzbare Abhilfemassnahmen um und integriert sich in über 75 Sicherheitskontrollen von rund 90 Prozent der grössten Sicherheitsanbieter.

Check Point Software Technologies hat Check Point Exposure Management (EM) angekündigt. Der neue Ansatz unterstützt Unternehmen dabei, sich gegen Cyber-Angriffe im Zeitalter der Künstlichen Intelligenz zu verteidigen, indem fragmentierte Daten über die Angriffsfläche in priorisierte, umsetzbare und sichere Abhilfemassnahmen umgewandelt werden.

Angetrieben durch die Fähigkeiten von Cyberint, Veriti und Check Points weltweiter Bedrohungssichtbarkeit bietet EM Echtzeit-Lagebewusstsein. Die Lösung vereint Bedrohungsinformationen, Einblicke aus dem Dark Web, Sichtbarkeit der Angriffsfläche, Kontext zur Ausnutzbarkeit und automatisierte Abhilfemassnahmen. Diese sind heute umso wichtiger, da Hacker zunehmend Automatisierung und KI einsetzen, um schneller zu agieren, als herkömmliche Sicherheitsmassnahmen reagieren können.

Die Lücke bei der Schadensbehebung schliessen

«IT-Sicherheits-Teams werden mit Informationen überflutet, haben jedoch weiterhin Schwierigkeiten, Erkenntnisse in Massnahmen umzusetzen und Risiken mit ihren bestehenden Sicherheitsinvestitionen zu reduzieren», erklärt Yochai Corem, Vice President of Exposure Management bei Check Point Software Technologies. «Exposure Management schliesst diese Lücke, indem es reale Bedrohungsinformationen mit sicheren, automatisierten Abhilfemassnahmen kombiniert. Damit unterstützen wir Unternehmen, Risiken schneller zu reduzieren und sich gleichzeitig auf KI-gesteuerte Angriffe vorzubereiten.»

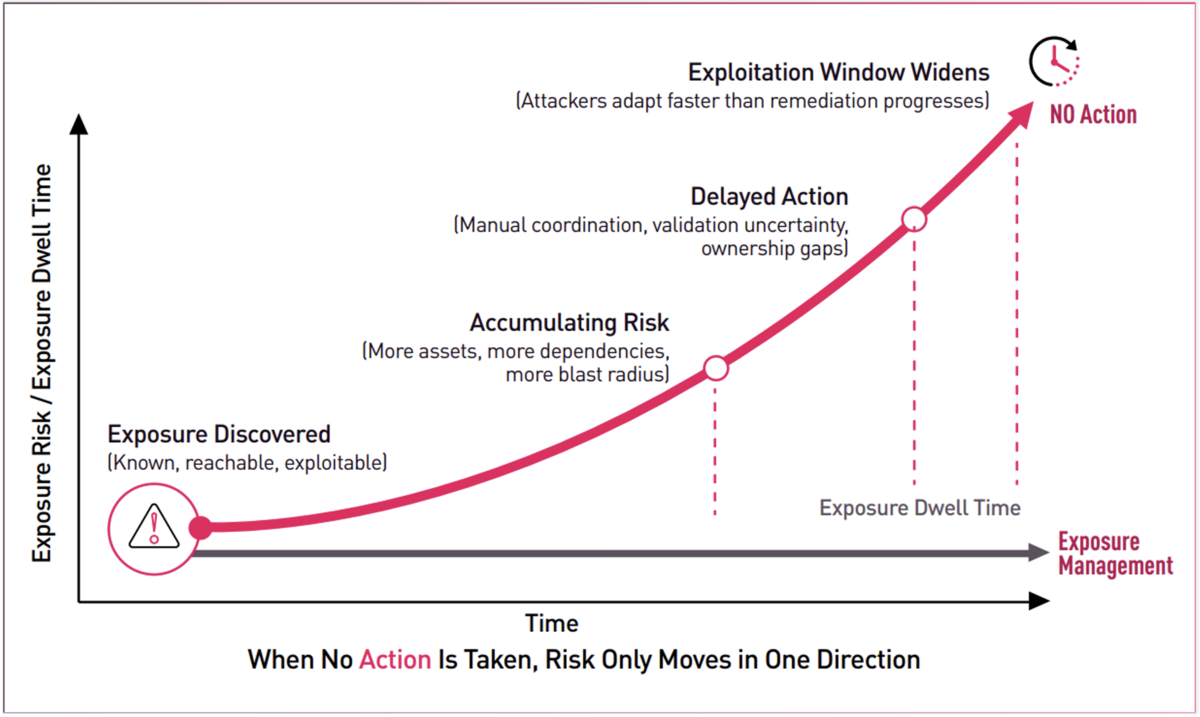

Während Angriffe immer grossflächiger und automatisierter werden, erfolgt die Behebung von Sicherheitslücken in vielen Unternehmen weiterhin langsam und manuell. Durch unzusammenhängende Tools, isolierte Teams und die Abhängigkeit von statischen Schweregradbewertungen bleiben kritische Sicherheitslücken weiterhin unberücksichtigt. Dies vergrössert die klaffende Lücke bei der Behebung von Cyber-Bedrohungen und erhöht die Wahrscheinlichkeit erfolgreicher Angriffe.

Integration in bestehende Sicherheitsumgebungen

EM wurde für den Einsatz in bestehenden Umgebungen entwickelt und lässt sich in mehr als 75 Sicherheitskontrollen von etwa 90 Prozent der grössten Sicherheitsanbieter integrieren, darunter Netzwerk-, Endpunkt-, Cloud-, E-Mail-, Identitäts- und Betriebssystemebenen. Diese umfassende Integration spiegelt den Open-Garden-Ansatz von Check Point wider und ermöglicht es Unternehmen, Risiken mit den bereits vorhandenen Tools zu reduzieren und gleichzeitig die Komplexität des Betriebs zu minimieren.

Der Ansatz steht im Einklang mit dem Continuous Threat Exposure Management (CTEM) Framework von Gartner, das die kontinuierliche Korrelation zwischen dem tatsächlichen Verhalten von Angreifern und den Unternehmens-Ressourcen in den Vordergrund stellt. Durch die Verknüpfung von Informationen, Expositionskontext und Abhilfemassnahmen priorisieren und beseitigen Organisationen die grössten Risiken, bevor Cyber-Kriminelle aktiv werden.

Drei integrierte Schichten für umfassenden Schutz

Check Point Exposure Management basiert auf drei eng integrierten Schichten: Erstens nutzt die Threat Intelligence die Fähigkeiten von Check Point, um das Ökosystem der Cyber-Angreifer zu kartieren und aktive Kampagnen, ausgenutzte Schwachstellen, bösartige Infrastrukturen und Hochrisikoindikatoren zu verfolgen. Die Daten basieren auf realen Angriffen, die aus den branchenweit umfangreichsten Quellen beobachtet wurden.

Zweitens ermittelt die Plattform mithilfe integrierter Scanner automatisch die Angriffsfläche des Unternehmens und lässt sich in branchenübliche Tools integrieren, um Risiken auf der Grundlage ihrer tatsächlichen Ausnutzbarkeit, des geschäftlichen Kontexts und bestehender Sicherheitskontrollen zu priorisieren. Dies schliesst eine kontinuierliche Bewertung der Sicherheitseffektivität ein.

Drittens geht Check Point Exposure Management über die Priorisierung hinaus, indem es bestehende Sicherheitskontrollen über APIs sicher neu konfiguriert. Validierte Massnahmen wie virtuelles Patching, IPS-Aktivierung und Indikator-Durchsetzung ermöglichen eine konsistente Behebung in grossem Massstab mit minimalen betrieblichen Reibungsverlusten.

«Das Exposure Management ist unverzichtbar geworden, da Unternehmen Schwierigkeiten haben, Schwachstellendaten operativ umzusetzen. Der Ansatz von Check Point zeichnet sich durch die Kombination von fundierten Erkenntnissen, Markenschutz und sicheren, automatisierten Abhilfemassnahmen aus, um schneller von Erkenntnissen zu Massnahmen überzugehen», erklärt Michelle Abraham, Senior Research Director, Security & Trust bei IDC.

Check Point Exposure Management ist ab sofort verfügbar. Weitere Informationen zum Produkt finden sich auf der Website von Check Point. Zusätzlich hat Check Point im Januar 2026 den passenden Bericht «State of Exposure Management Report» veröffentlicht, der hier verfügbar ist.