Check Point lance la gestion des risques pilotée par l'IA

Check Point Software Technologies annonce sa nouvelle solution Exposure Management, qui aide les entreprises à se défendre contre les cyber-attaques dirigées par l'IA. La solution transforme les données fragmentées sur la surface d'attaque en mesures de remédiation prioritaires et réalisables et s'intègre à plus de 75 contrôles de sécurité d'environ 90 pour cent des plus grands fournisseurs de sécurité.

Check Point Software Technologies a annoncé Check Point Exposure Management (EM). Cette nouvelle approche aide les entreprises à se défendre contre les cyber-attaques à l'ère de l'intelligence artificielle en transformant les données fragmentées sur la surface d'attaque en mesures correctives prioritaires, réalisables et sûres.

Alimenté par les capacités de Cyberint, Veriti et la visibilité mondiale des menaces de Check Point, EM offre une conscience de la situation en temps réel. La solution combine des informations sur les menaces, des aperçus du dark web, la visibilité de la surface d'attaque, le contexte d'exploitabilité et des mesures de remédiation automatisées. Ces dernières sont d'autant plus importantes aujourd'hui que les pirates utilisent de plus en plus l'automatisation et l'IA pour agir plus rapidement que les mesures de sécurité traditionnelles ne peuvent réagir.

Combler les lacunes en matière de réparation des dommages

«Les équipes de sécurité informatique sont submergées d'informations mais continuent à avoir des difficultés à transformer les connaissances en mesures et à réduire les risques avec leurs investissements de sécurité existants», explique Yochai Corem, vice-président de la gestion des expositions chez Check Point Software Technologies. «Exposure Management comble cette lacune en combinant des informations réelles sur les menaces avec des mesures d'atténuation sécurisées et automatisées. Nous aidons ainsi les entreprises à réduire plus rapidement les risques tout en se préparant aux attaques dirigées par l'IA».»

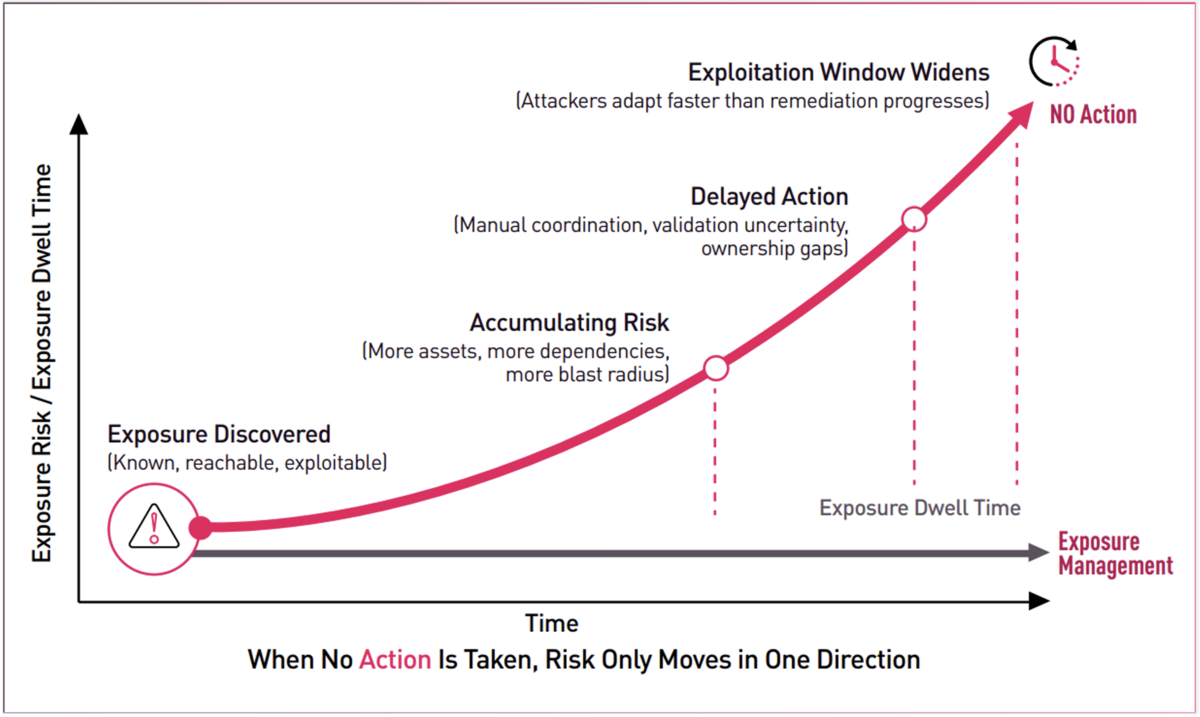

Alors que les attaques sont de plus en plus étendues et automatisées, la correction des failles de sécurité reste lente et manuelle dans de nombreuses entreprises. En raison d'outils disparates, d'équipes isolées et de la dépendance à l'égard des évaluations statiques de la gravité, les failles de sécurité critiques continuent d'être ignorées. Cela creuse l'écart béant dans la correction des cybermenaces et augmente la probabilité d'attaques réussies.

Intégration dans les environnements de sécurité existants

EM est conçu pour être utilisé dans des environnements existants et s'intègre à plus de 75 contrôles de sécurité d'environ 90 pour cent des plus grands fournisseurs de sécurité, y compris les couches réseau, point final, cloud, messagerie, identité et système d'exploitation. Cette intégration complète reflète l'approche de jardin ouvert de Check Point et permet aux entreprises de réduire les risques avec les outils existants tout en minimisant la complexité des opérations.

Cette approche s'inscrit dans le cadre de la gestion continue de l'exposition aux menaces (CTEM) de Gartner, qui met l'accent sur la corrélation continue entre le comportement réel des attaquants et les ressources de l'entreprise. En reliant les informations, le contexte d'exposition et les mesures d'atténuation, les organisations donnent la priorité aux risques les plus importants et les éliminent avant que les cybercriminels ne passent à l'action.

Trois couches intégrées pour une protection complète

La gestion des expositions de Check Point repose sur trois couches étroitement intégrées : Premièrement, la Threat Intelligence utilise les capacités de Check Point pour cartographier l'écosystème des cyber-attaquants et suivre les campagnes actives, les vulnérabilités exploitées, les infrastructures malveillantes et les indicateurs de haut risque. Les données sont basées sur des attaques réelles observées à partir des sources les plus complètes de l'industrie.

Deuxièmement, la plateforme utilise des scanners intégrés pour déterminer automatiquement la surface d'attaque de l'entreprise et s'intègre aux outils standard du secteur afin de classer les risques par ordre de priorité en fonction de leur exploitabilité réelle, du contexte commercial et des contrôles de sécurité existants. Cela inclut une évaluation continue de l'efficacité de la sécurité.

Troisièmement, Check Point Exposure Management va au-delà de la hiérarchisation en reconfigurant de manière sécurisée les contrôles de sécurité existants via des API. Des mesures validées telles que le patching virtuel, l'activation IPS et l'application d'indicateurs permettent une remédiation cohérente à grande échelle avec un minimum de friction opérationnelle.

«La gestion des expositions est devenue indispensable car les entreprises ont des difficultés à mettre en œuvre de manière opérationnelle les données sur les vulnérabilités. L'approche de Check Point se distingue par la combinaison d'une connaissance approfondie, d'une protection de la marque et de mesures correctives sécurisées et automatisées pour passer plus rapidement de la connaissance à l'action», explique Michelle Abraham, directrice de recherche senior, sécurité et confiance chez IDC.

Check Point Exposure Management est disponible dès maintenant. Pour plus d'informations sur le produit, veuillez consulter le Site web de Check Point. De plus, en janvier 2026, Check Point a publié le rapport approprié «State of Exposure Management Report» qui ici est disponible.