Check Point observe des millions de suppressions de canaux Telegram

Check Point Software Technologies a documenté la suppression de millions de canaux Telegram suspects. Environ 20 % des canaux bloqués étaient liés à des activités criminelles comme le commerce illégal de données de cartes de crédit et de connexion. Mais les cybercriminels restent actifs et adaptent rapidement leurs stratégies.

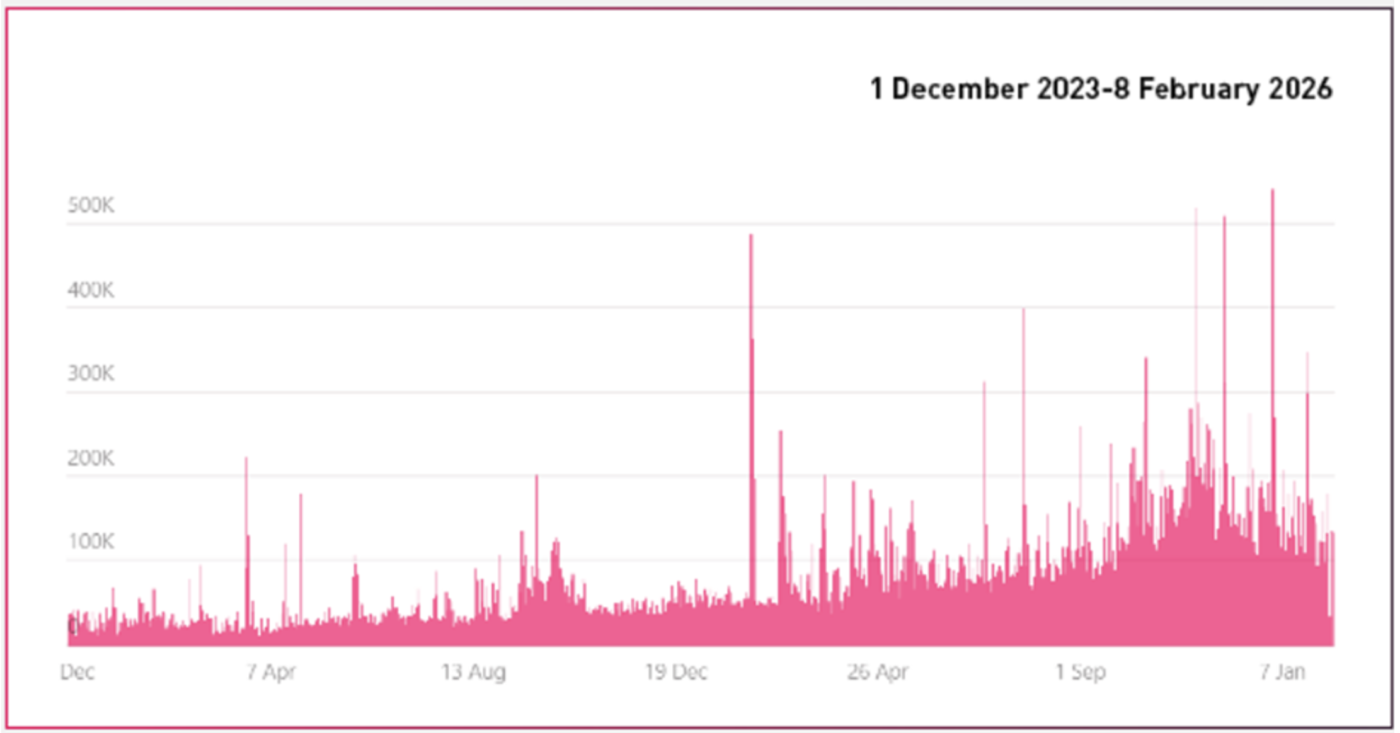

Check Point Software Technologies, l'un des principaux fournisseurs mondiaux de solutions de cybersécurité, a observé une augmentation massive de la suppression de canaux Telegram suspects. En 2025, plus de 43,5 millions de canaux et de groupes ont été bloqués. Les déconnexions quotidiennes sont passées de 10’000 à 30’000 auparavant à 80’000 à 140’000 par jour. Les jours de pointe, plus de 500’000 canaux ont même été désactivés en une seule journée.

Telegram sous une pression croissante

Après avoir mené pendant des années une politique de modération plutôt réservée, Telegram a récemment subi une forte pression. Après l'arrestation du CEO Pavel Durov fin 2024 en France, suivie d'une modération plus stricte en 2025, les mesures ont été nettement renforcées. L'automatisation, les blocages fréquents et une plus grande transparence ont entraîné un nombre record de déconnexions de canaux.

Selon Check Point Exposure Management, environ 20 % des canaux bloqués étaient liés à des activités criminelles touchant directement les entreprises. Il s'agit notamment du commerce illégal de données de cartes de crédit et d'informations de connexion dérobées.

Les criminels s'adaptent rapidement

Une analyse de Check Point montre toutefois que l'impact des actions de suppression est limité. Les groupes criminels ne disparaissent pas simplement, mais se réorganisent rapidement. Souvent, des canaux de sauvegarde sont déjà créés avant un blocage, y compris parfois un groupe cible préchargé, de sorte que l'opération se poursuit presque sans interruption après une déconnexion.

En outre, des milliers de messages transférés continuent de circuler, renvoyant à des canaux bloqués et maintenant en vie les connaissances, les données et les instructions sur les méthodes cybercriminelles dans le milieu. Les données de Check Point montrent des pics dans les messages transférés qui pointent vers des sources bloquées, en particulier pendant les périodes de forte application en février, mars et avril 2025. Cela prolonge considérablement la durée de vie des contenus criminels, même si les sources originales sont supprimées.

Nouvelles stratégies de contournement

Plutôt que de quitter Telegram, les attaquants développent de nouvelles stratégies de contournement. En font partie la notation «Request to Join» pour exclure les bots de modération automatisés, ainsi que les disclaimers dans les Channel-Bios, y compris le tagging des responsables Telegram, pour simuler la conformité. En outre, des structures de sauvegarde préparées sont utilisées, qui permettent une réactivation immédiate après une désactivation.

Malgré des expériences de courte durée avec des canaux alternatifs, Telegram reste la plateforme de choix. Un exemple marquant est le groupe Akula, qui est passé temporairement à SimpleX début 2025, mais qui est revenu car la communauté n'a pas suivi dans la mesure requise. Certains acteurs utilisent des apps alternatives pour la communication 1:1, mais Telegram reste le lieu central pour la portée, le recrutement et les structures de Marketplace, c'est-à-dire le commerce d'informations détournées.

Une gestion continue de l'exposition est nécessaire

Les raids observés par Check Point sur Telegram sont continus et à grande échelle, mais la capacité d'adaptation des cybercriminels est également élevée. Les déconnexions de comptes d'utilisateurs suspects restent importantes. Toutefois, il ne suffit pas de supprimer des canaux criminels isolés - il faut également rendre visibles les réseaux et les structures qui se cachent derrière.

Les équipes de sécurité qui s'appuient uniquement sur l'application des directives de la plate-forme risquent d'être toujours à la traîne. Ceux qui investissent dans une gestion continue des expositions et dans une intelligence des menaces basée sur l'IA peuvent découvrir le déroulement de telles opérations et stopper des structures d'attaque entières.

Pour plus d'informations, consultez le Site web de Check Point Software Technologies.