Check Point osserva l'eliminazione di milioni di canali Telegram

Check Point Software Technologies ha documentato la cancellazione di milioni di canali Telegram sospetti. Circa il 20% dei canali bloccati era legato ad attività criminali come il commercio illegale di dati di carte di credito e login. Tuttavia, i criminali informatici rimangono attivi e sono rapidi nell'adattare le loro strategie.

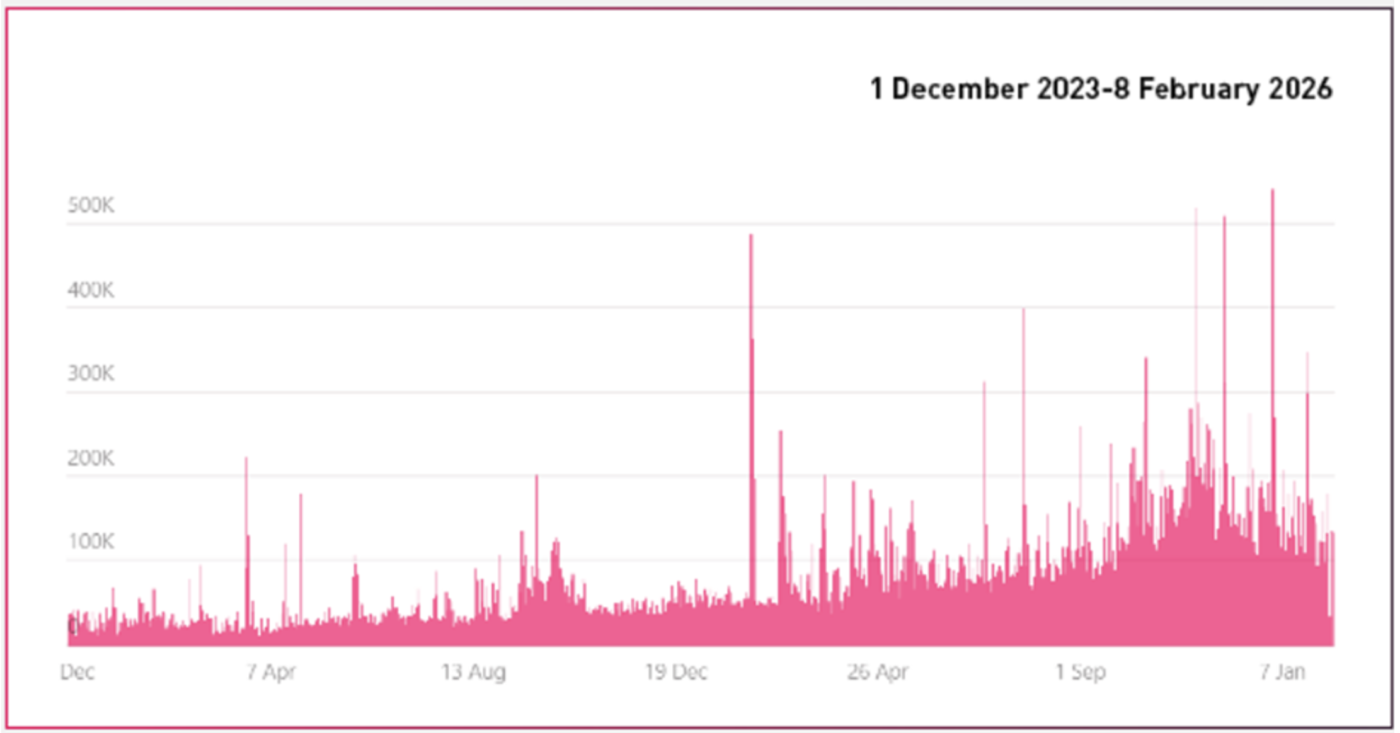

Check Point Software Technologies, fornitore leader a livello mondiale di soluzioni per la sicurezza informatica, ha osservato un massiccio aumento dell'eliminazione di canali Telegram sospetti. Nel 2025 sono stati bloccati oltre 43,5 milioni di canali e gruppi. Le disattivazioni giornaliere sono passate da 10.000-30.000 a 80.000-140.000 al giorno. Nei giorni di punta, sono stati disattivati anche più di 500.000 canali in un solo giorno.

Telegram è sempre più sotto pressione

Dopo aver perseguito per anni una politica di moderazione piuttosto cauta, Telegram ha recentemente subito forti pressioni. Dopo l'arresto dell'amministratore delegato Pavel Durov in Francia alla fine del 2024 e la successiva moderazione più severa nel 2025, le misure sono state notevolmente inasprite. Automazione, blocchi frequenti e maggiore trasparenza hanno portato a un numero record di chiusure di canali.

Secondo Check Point Exposure Management, circa il 20% dei canali bloccati era legato ad attività criminali che colpiscono direttamente le aziende. Queste includono, in particolare, il commercio illegale di dati di carte di credito e informazioni di login rubate.

I criminali si adattano rapidamente

Tuttavia, un'analisi di Check Point dimostra che gli effetti delle azioni di cancellazione sono limitati. I gruppi criminali non scompaiono semplicemente, ma si riorganizzano rapidamente. I canali di backup vengono spesso creati prima di uno spegnimento, a volte includendo un gruppo di destinazione precaricato, in modo che l'operazione continui quasi senza soluzione di continuità dopo uno spegnimento.

Inoltre, continuano a circolare migliaia di messaggi inoltrati che rimandano ai canali bloccati e mantengono in vita le conoscenze, i dati e le istruzioni dei metodi dei criminali informatici. I dati di Check Point mostrano picchi di messaggi inoltrati che rimandano a fonti bloccate, in particolare durante i periodi di maggiore applicazione della legge a febbraio, marzo e aprile 2025, prolungando in modo significativo la durata di vita dei contenuti criminali anche se le fonti originali vengono rimosse.

Nuove strategie di elusione

Invece di abbandonare Telegram, gli aggressori stanno sviluppando nuove strategie di evasione. Queste includono il «request to join» (richiesta di adesione) per escludere i bot di moderazione automatica, nonché dichiarazioni di non responsabilità nelle biografie dei canali, compreso il tagging dei gestori di Telegram per fingere la conformità. Vengono inoltre utilizzate strutture di backup preparate per consentire la riattivazione immediata dopo la disattivazione.

Nonostante brevi esperimenti con canali alternativi, Telegram rimane la piattaforma preferita. Un esempio importante è il gruppo Akula, che è passato temporaneamente a SimpleX all'inizio del 2025, ma è tornato indietro perché la comunità non ha seguito l'esempio nella misura richiesta. I singoli giocatori utilizzano app alternative per la comunicazione 1:1, ma Telegram rimane il luogo centrale per le attività di sensibilizzazione, reclutamento e strutture di mercato, ovvero lo scambio di informazioni rubate.

È necessaria una gestione continua dell'esposizione

Le incursioni su Telegram osservate da Check Point sono persistenti e su larga scala, ma anche la capacità di adattamento dei criminali informatici è elevata. Chiudere gli account degli utenti più appariscenti è ancora importante. Tuttavia, non è sufficiente eliminare i singoli canali criminali: è necessario rendere visibili anche le reti e le strutture sottostanti.

I team di sicurezza che si affidano esclusivamente all'applicazione delle policy della piattaforma corrono il rischio di rimanere sempre indietro rispetto alla curva. Chi investe nella gestione continua dell'esposizione e nell'intelligence delle minacce supportata dall'intelligenza artificiale può scoprire il corso di tali operazioni e bloccare intere strutture di attacco.

Ulteriori informazioni sono disponibili sul sito Sito web di Check Point Software Technologies.